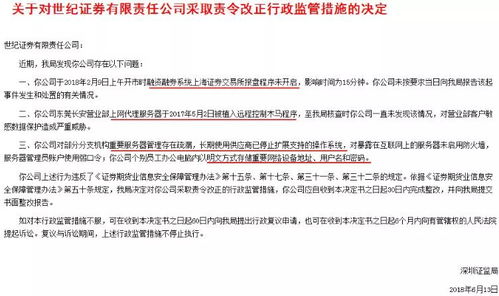

一家知名券商曝出一起离奇的安全事件:其核心交易系统中的报盘程序虽未启动,但用于网络通信的代理服务器却被恶意植入了木马程序。这一异常情况不仅暴露了系统安全防护的漏洞,更直接威胁到该券商提供的本地及异地代缴费服务的可靠性与客户资金安全。

据了解,该券商的技术团队在一次例行安全巡检中,发现代理服务器的流量数据存在异常波动。深入排查后,技术人员惊讶地发现,尽管负责向交易所发送交易指令的报盘程序处于未激活状态,但代理服务器上却潜伏着一个精心设计的木马。该木马具有高度的隐蔽性和针对性,能够绕过部分常规检测,疑似意图窃取或篡改通过代理服务器传输的数据。

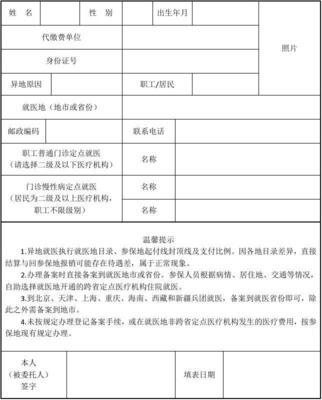

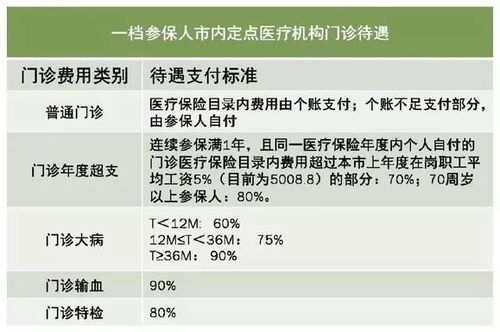

此次事件的核心风险点直指券商的“代缴费服务”。这项服务允许客户通过券商平台,便捷地缴纳本地的水电煤气费,甚至异地的各类费用,是提升客户体验和增强用户黏性的重要增值业务。代理服务器作为内外部网络数据交换的关键枢纽,一旦被木马控制,理论上攻击者可能截获、窥探或操纵经由该通道的缴费指令和客户敏感信息(如账户名、关联银行信息等),导致客户资金被误转、盗刷,或个人信息泄露,后果不堪设想。

业内专家分析,此事件之所以“离奇”,在于攻击路径非常规。通常,针对金融机构的攻击多聚焦于核心交易程序(如报盘系统)或数据库。此次攻击者选择在报盘程序未运行的情况下,针对代理服务器下手,可能有以下考量:一是避实就虚,选择相对边缘但同样关键、且防护可能较薄弱的中转环节;二是意图长期潜伏,在不直接触动核心交易警报的前提下,持续窃取与资金流转相关的服务数据;三是可能为更复杂的攻击链做准备,例如以此为跳板,向内部网络渗透。

事件发生后,该券商立即启动了最高级别的应急响应:隔离受感染的代理服务器,切断其与内外网的连接,防止危害扩大;对全网系统,特别是所有网络中间件和与代缴费服务相关的服务器进行全面深度扫描和恶意代码清除;紧急审查并加固代理服务器的访问控制策略、入侵检测规则和安全审计日志。券商也暂时加强了对代缴费业务交易的监控与人工复核流程,并向受影响的客户进行了风险提示。

这起事件为整个证券行业乃至金融服务业敲响了警钟。它揭示出,在数字化服务不断拓展(如代缴费这类跨界服务)的背景下,安全威胁的维度也在增加。任何网络节点都可能成为攻击目标,安全防护必须从“保护核心”转向“全面覆盖”,尤其要加强对代理服务器、API网关等中间组件的安全管理和实时监控。

对于投资者而言,此事件提醒在使用券商提供的各类便捷金融服务时,也应保持一定的安全意识,定期检查账户变动,对异常交易及时反馈。目前,相关监管机构已介入调查,该券商的技术修复和内部审查工作仍在进行中,其代缴费服务在安全加固后已逐步恢复。如何从根本上提升系统整体免疫力,重建客户信任,将是该券商面临的严峻考验。